Как обеспечить максимальную защиту данных своих клиентов и компании в целом

В 2021 году спрос на специалистов в сфере кибербезопасности в российских компаниях вырос на 47%. А в 2022 году бизнес на 30% чаще покупал программное обеспечение для защиты данных.

Среди основных причин повышенного спроса – импортозамещение систем из-за ухода проверенных иностранных компаний с рынка, релокация кадров за рубеж, участившиеся хакерские атаки и банальное воровство корпоративных данных сотрудниками.

В статье разбираемся, что такое информационная безопасность, как организовать надежную систему защиты данных и почему системы учета рабочего времени – неотъемлемая часть борьбы с утечками.

Информационная безопасность компании: что это и зачем нужно

Информационная безопасность – это целая система разнообразных инструментов, предназначенных для защиты документов, персональных данных клиентов и сотрудников, коммерческой тайны и так далее. Она включает в себя бэкап-серверы, инструкции, персонализированный доступ к информации, специальное защитное программное обеспечение.

Причем защищать информацию необходимо не только от взломов со стороны злоумышленников. Нередки случаи, когда сотрудники «сливали» базы данных конкурентам, копировали их в личных целях или просто безответственно работали с документами, что приводило к утечкам.

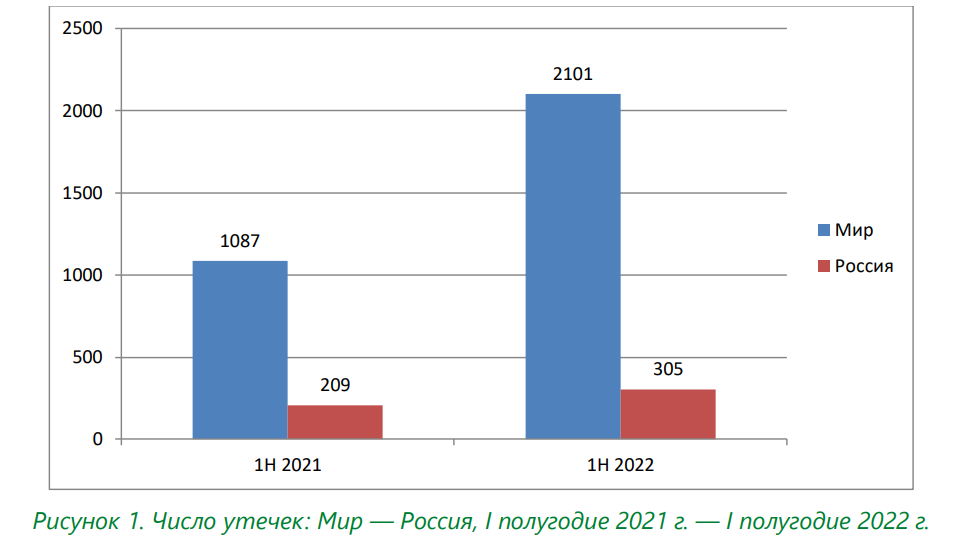

Совместное исследование ФБР и Internet Crime Complaint Center показало, что с июня 2016 года по декабрь 2021 года произошло более 241 тысячи утечек данных в компаниях. Инциденты обошлись бизнесу более чем в 43 миллиарда долларов. В России количество случаев воровства информации в 2022 году выросло почти в 1,5 раза.

Источник: Отчёт об исследовании утечек информации ограниченного доступа в I половине 2022 года, INFOWATCH

Последствия кражи данных могут оказаться для организаций довольно серьезными. Например, клиенты подают иски за разглашение персональных данных, системы после взлома придется долго восстанавливать, а это ведет к простою. Но главные проблемы утечек – финансовые и репутационные потери.

Информационная безопасность – это целая культура, которая требует особой организации работы с данными.

3 главных аспекта информационной безопасности предприятия

- Конфиденциальность

Контролируйте доступ к данным на всех этапах и следите, кто из сотрудников получает доступ к документам. Важно обеспечить защищенный процесс передачи данных партнерам, клиентам и контрагентам.

Например, в компании «Вымпелком» для недопущения утечек ужесточили контроль за доступом сотрудников к данным клиентов. Организована двухфакторная аутентификация, если клиенты подтверждают предоставление доступа к своим операциям для сотрудников оператора. Такой же политики придерживаются в компании «МТС».

- Организация

Вся информация, требующая защиты, должна быть четко структурирована и упорядочена. Зачастую компании хранят данные в облаке, предоставляя общий доступ к диску всем сотрудникам. Такой подход чреват утечками и даже ошибками – любой человек может не только скачать файлы, но и отредактировать их.

- Персонализированный доступ

Если кому-то из сотрудников нужно получить доступ к данным, он должен получать разрешение и фиксировать свой «пропуск». Хорошо, если в компании есть ответственные за кибербезопасности, которые ведут учет пользователей и паролей ко всем сервисам. Также не лишним будет выдавать доступ к корпоративной информации под роспись – живую или электронную.

Основные угрозы информационной безопасности компании

Угрозы информационной информации делятся на две группы. Внешние – когда опасность возможна со стороны неконтролируемых организацией лиц. Например, это могут быть хакерские атаки, взломы со стороны конкурентов.

Внутренние угрозы исходят от сотрудников компании, которые могут скопировать базы для себя или конкурентов. По данным компании InfoWatch, в 55% случаев утечек информации виноваты недобросовестные коллеги. Например, в 2019 году сотрудник Сбербанка слил информацию о кредитных картах 200 клиентов. Таких случаев в России ежегодно происходит сотни.

Угрозы кибербезопасности можно разделить на 3 группы:

- Преднамеренные антропогенные – намеренно созданные людьми. Например, сотрудник при увольнении копирует базу данных, хакеры совершают атаку на сервер, конкуренты внедряют в компанию инсайдера.

- Непреднамеренные антропогенные – случайные ошибки, которые допустили люди. Например, сотрудник оставил свой компьютер включенным или записал свой пароль на стикере, который повесил на монитор.

- Естественные – проблемы, обусловленные внешними факторами: пожар, поломка компьютера, отключение электричества.

Преднамеренные угрозы являются наиболее опасными. Зачастую компаниям трудно вычислить злоумышленников и предусмотреть все варианты для защиты данных. Люди постоянно придумывают новые схемы обхода ПО, поэтому работать над кибербезопасностью бизнесу приходится постоянно.

3 уровня контроля безопасности данных

Защита корпоративных данных – многоступенчатый процесс, который требует внимания к техническим сервисам, поведению людей и надежности самого оборудования. Если хотя бы на одном уровне есть пробелы, система не будет надежной.

- Организуйте административный контроль

Разработайте регламенты, инструкции и стандарты, по которым должны работать сотрудники. Все документы важно подписать – это поможет решать спорные ситуации в случае утечек информации и защищать интересы компании по закону.

Пропишите ответственность за нарушения в должностной инструкции, продумайте штрафные санкции за возможные ошибки, составьте нормативные акты. Обязательно проводите инструктаж с новичками перед началом работы в компании и знакомьте постоянных коллег с любыми изменениями в документах.

- Постройте логический контроль

Он заключается в выборе и внедрении надежного программного обеспечения, сервисов и средств для защиты данных: серверов, шлюзов, жёстких дисков и так далее.

- Позаботьтесь о физических характеристиках

Не экономьте на качестве носителей информации и их защите от внешних угроз: пожаров, потопов, опасности со стороны злоумышленников. Например, установите в офисе камеры, хорошие замки и двери, системы доступа в помещение и сигнализацию.

10 программ для надежной кибербезопасности

- Антивирусы

Вирусы – пожалуй, одна из самых распространенных угроз программному обеспечению. К примеру, в 2018 году из-за вируса ПИР Банк потерял более 58 миллионов рублей.

Вирусы специально создаются с целью украсть данные. Блокировщики, шифровальщики, вымогатели – сегодня каждый рискует столкнуться с огромным количеством разнообразных вирусов. Зачастую сотрудники не задумываясь скачивают файлы из почты, устанавливают на компьютеры сомнительные программы, переносят угрозу с одного ПК на другой через флэшки.

Антивирус помогает обеспечить защиту от опасного действия вредоносных программ. В России наибольшей популярностью пользуются лицензионные Bitdefender, Kaspersky, Norton, McAfee и Avast.

- Межсетевые экраны

Брандмауэры и файрволы предназначены для защиты компьютеров от сетевых атак. Обычно они входят в базовый пакет систем Windows. Их задача – контроль сетевого трафика, блокировка подозрительных подключений и оповещение пользователя о процессах, которые требуют особого внимания.

Наиболее популярные решения – ZoneAlarm Pro Firewall, TinyWall, Comodo Firewall.

- DLP-системы

DLP-системы – это более продвинутые, чем антивирусы и межсетевые экраны, решения, которые отвечают за комплексную информационную безопасность. Они могут анализировать процессы и действия пользователей, отслеживают попытки несанкционированного входа в документы, отправляют уведомления, когда происходят попытки нелегально завладеть информацией.

Например, система просигнализирует, если сотрудник попытается скачать базу данных на внешний носитель.

Наиболее востребованные DLP-системы – SearchInform, SecureTower, Инсайдер.

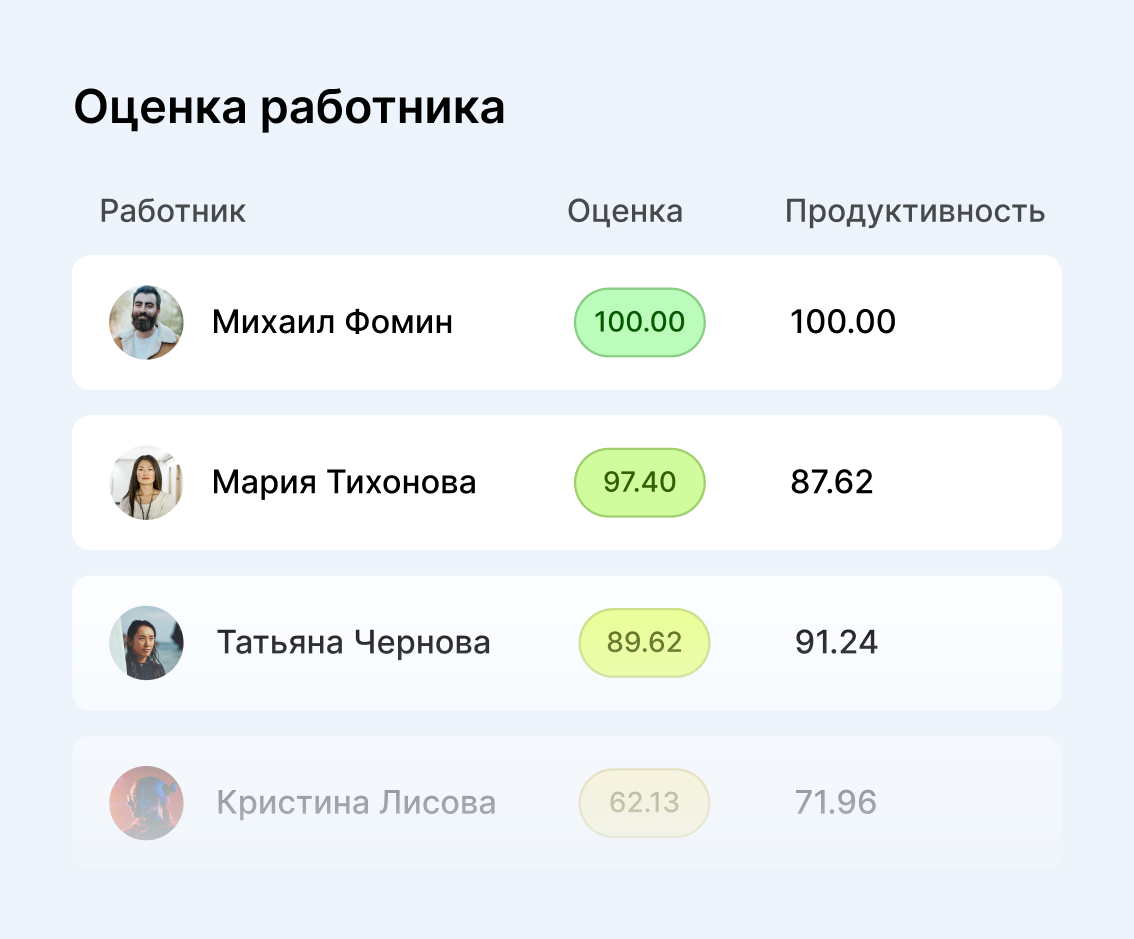

- Системы учета рабочего времени и мониторинга сотрудников

Доверять контроль за действиями сотрудников автоматизированным сервисам и оборудованию не стоит. Всегда должна быть возможность лично посмотреть, чем занимаются коллеги, ведь машину можно обмануть или она может выйти из строя. Например, сотрудник не скачивает файл, а делает скриншот. Такую операцию технологии не всегда могут отследить. Благодаря системе мониторинга у вас будет подробный отчёт: кто и когда посещал ту или иную папку.

Сервис Monitask делает скриншоты во время рабочего времени, блокирует посещения нежелательных сайтов, а также присылает администратору уведомления обо всех подозрительных действиях сотрудников.

- Контроль доступа

Системы контроля и управления доступом (СКУД) – это программное обеспечение, которое может регулировать доступ не только на компьютерах, но и на физическом уровне. Например, СКУД часто интегрирована с электронным замками, турникетами, камерами видеонаблюдения и производственным оборудованием.

Например, в центре «Эрмитаж-Урал» для защиты ценных музейных экспонатов установлена надежная биометрическая СКУД, и сотрудники могут зайти в помещения только по отпечатку пальца. А в «Сбербанк» СКУД включает в себя считыватели, кнопки запроса выхода, охранные датчики (герконы), электромагнитные замки и турникеты.

Но для максимально надежной защиты лучше использовать сразу несколько технологичных решений. Так, тандем системы мониторинга и СКУД буквально позволяют отслеживать всю активность сотрудников: от момента прихода на работу до выполнения любых рабочих задач.

Надежная программа для отслеживания рабочей активности

Вы сможете добиться максимальной производительности вашего бизнеса

- Шифрование

Благодаря шифрованию данных компании могут защитить от утечек из-за несанкционированного доступа ценную корпоративную информацию. Например, злоумышленник каким-то образом скачивает файл с клиентской базой, но открыть его без специального ключа он не сможет.

Во многих системах для хранения данных функция шифрования входит в базовый функционал. Также есть специализированные программы для криптографической защиты: Picocrypt, VeraCrypt, AxCrypt и так далее.

- Прокси-серверы

В связке «компьютер – интернет» обычно размещается промежуточный узел – прокси-сервер. Он нужен для фильтрации трафика. Работает это так: запрос поступает на прокси-сервер, который проверяет его на безопасность, а затем дублирует его во внешнюю сеть. Затем в прокси поступает результат запроса из интернета, он проверяет его и только потом передает на компьютер.

- SIEM-системы

Security Information and Event Management – программные комплексы для мониторинга за состоянием сетевых устройств и приложений. SIEM мгновенно реагирует на любые угрозы безопасности и отслеживает все попытки получить доступ к данным. Если система фиксирует подозрительные процессы, она отправляет сигнал оператору.

По большому счету, SIEM позволяют в одном окне аккумулировать все данные: антивируса, системы контроля доступа, DLP и так далее. Администратор может сразу увидеть полную информацию со всех устройств в момент угрозы, а значит оперативно среагировать и усилить защиту. Причем современные SIEM не только присылают уведомления о кибератаках, но и могут блокировать угрозу.

- VPN

Виртуальная частная сеть (VPN) – шифрованный канал связи между компьютером и сервером. Такое решение необходимо, когда нужно создать безопасную сеть между компьютерами, которые находятся на большом расстоянии: для филиалов, работы с удаленными командами.

- Песочницы

Программное обеспечение, которое выявляет вредоносные программы. Песочницы изолированы от инфраструктуры компании, поэтому их полезно использовать для запуска приложений и сервисов, которым вы не доверяете. Такой подход защитит основные компьютеры от взлома и заражения вирусами.

Помимо систем для защиты информации важно соблюдать простые правила, которые зачастую забываются и игнорируются. Создавайте сложные пароли, проверяйте и обновляйте все системы кибербезопасности, своевременно удаляйте неактуальные учетные записи и выбирайте программы, которым можно доверять.

Не забывайте, что самая надежная защита – это система, в которой соблюдается баланс технологий и человеческого участия. Информационная безопасность – это необходимая инвестиция для любого бизнеса и целая культура, которая убережет вас от проблем.

– Команда Monitask